mirror of

https://github.com/gelusus/wxvl.git

synced 2025-05-30 10:10:39 +00:00

办公平台存在安全漏洞!某国有企业违反《网络安全法》被处罚、漏洞挖掘—利用查询功能获取敏感信息(3)、

This commit is contained in:

parent

b9823f3f8d

commit

00019fd56f

@ -14508,5 +14508,7 @@

|

||||

"https://mp.weixin.qq.com/s?__biz=MjM5MzMwMDU5NQ==&mid=2649173069&idx=3&sn=2d17e34234a8bcc099915e7259d98609": "通报丨ComfyUI存在多个高危漏洞",

|

||||

"https://mp.weixin.qq.com/s?__biz=MzI3NzMzNzE5Ng==&mid=2247490142&idx=2&sn=1b3a904c690bb5f4b6fcc44d8df3cdca": "【漏洞预警】DedeCMS信息泄露漏洞(CVE-2025-5137)",

|

||||

"https://mp.weixin.qq.com/s?__biz=MzIxMjEzMDkyMA==&mid=2247488502&idx=1&sn=c417e10a497251134c3d81775de5d501": "Panalog大数据日志审计系统sprog_upstatus.php存在SQL注入漏洞 附POC",

|

||||

"https://mp.weixin.qq.com/s?__biz=MjM5Njc3NjM4MA==&mid=2651137007&idx=2&sn=1aaad1f68d3e1cc0bb3260721d30302c": "量子计算破解RSA加密难度降低20倍,后量子密码学迫在眉睫;国家网络安全通报中心提醒:ComfyUI存在多个高危漏洞 | 牛览"

|

||||

"https://mp.weixin.qq.com/s?__biz=MjM5Njc3NjM4MA==&mid=2651137007&idx=2&sn=1aaad1f68d3e1cc0bb3260721d30302c": "量子计算破解RSA加密难度降低20倍,后量子密码学迫在眉睫;国家网络安全通报中心提醒:ComfyUI存在多个高危漏洞 | 牛览",

|

||||

"https://mp.weixin.qq.com/s?__biz=MzA5MzU5MzQzMA==&mid=2652115908&idx=2&sn=367490ce902e04506aa0eeed4a4df3ab": "办公平台存在安全漏洞!某国有企业违反《网络安全法》被处罚",

|

||||

"https://mp.weixin.qq.com/s?__biz=MzkyNjczNzgzMA==&mid=2247484564&idx=1&sn=6fb78c41406e38426eb86081c19246cc": "漏洞挖掘—利用查询功能获取敏感信息(3)"

|

||||

}

|

||||

25

doc/2025-05/办公平台存在安全漏洞!某国有企业违反《网络安全法》被处罚.md

Normal file

25

doc/2025-05/办公平台存在安全漏洞!某国有企业违反《网络安全法》被处罚.md

Normal file

@ -0,0 +1,25 @@

|

||||

# 办公平台存在安全漏洞!某国有企业违反《网络安全法》被处罚

|

||||

网信贵港 祺印说信安 2025-05-27 16:01

|

||||

|

||||

2025年5月23日,据网信贵港报道:近日,贵港市网信办在工作中发现,我市某国有企业未履行网络安全保护义务,引发网络安全事件。

|

||||

|

||||

|

||||

|

||||

现将该起案例公布如下:

|

||||

|

||||

近期,我市

|

||||

某国有企业内部办公平台存在安全漏洞,被黑客攻击植入木马,引发网络安全事件。

|

||||

|

||||

经查,该企业未依法采取防范计算机病毒和网络攻击、网络侵入等危害网络安全行为的技术措施,未严格履行网络安全保护义务,违反了《网络安全法》相关规定。

|

||||

|

||||

贵港市网信办依据相关法律法规,对该企业作出责令改正,给予警告的行政处罚。

|

||||

|

||||

下一步,贵港市网信办将持续加强网络监管,压紧压实各单位网络安全工作主体责任,依法查处网络违法违规行为。网络安全为人民,网络安全靠人民,维护网络安全是全社会共同责任,希望广大网民积极举报危害网络安全的行为,共同筑牢我市网络安全屏障。

|

||||

#

|

||||

|

||||

来源:网信贵港

|

||||

|

||||

— **欢迎关注 往期回顾**

|

||||

—

|

||||

# 2025收集更新信通院白皮书系列合集(665个)下载——等级保护欲等保定级先数据分类分级2025公安部网安局等保工作最新要求逐条解析公网安〔2025〕1846号文:风险隐患及工作方案释疑浅谈公网安〔2025〕1846号文:数据摸底调查释疑浅谈公网安〔2025〕1846号文:第五级网络系统释疑浅谈公网安〔2025〕1846号文:定级备案的最新释疑浅谈关于25年定级备案公安部网安局释疑的一点浅谈公网安〔2025】1846号关于对网络安全等级保护有关工作事项进一步说明的函新等保测评真的取消打分了吗?一点杂谈!新定级备案模板明确数据安全纳入等级保护体系等保定级新模板新要求,2025定级工作新变化2025新形势下新等保备案如何开展测评机构老板与销售注意:浅谈测评机构如何更好的满足属地网安监管?网络安全等级保护:等级保护工作、分级保护工作、密码管理工作三者之间的关系河南省新规定测评与密评预算再调低四川省等级测评与商密评估预算计算方法广西壮族自治区等级测评与商密评估预算为几何?黑龙江财政关于等级测评与商密评估预算为几何?和Deepseek一起共同探讨《国家信息化领导小组关于加强信息安全保障工作的意见》和Deepseek一起共同探讨《关于信息安全等级保护工作的实施意见》与Deepseek一起谈开展等级测评的必要性!——数据安全《网络数据安全管理条例》解读市场监管总局印发《网络交易合规数据报送管理暂行办法》数据安全知识:什么是数据安全?网警提醒 | 3.31世界备份日:重视你的数据安全网络和数据安全合规:15部门发布指导意见助力中小企业全面合规数码复印机数据安全:企业指南《数据安全法》中有关数据安全保护的法律义务——错与罚江苏涟水农村商业银违反网络安全与数据安全管理规定等被罚114.5万网络安全无小事!某企业因疏于防护被依法查处江苏灌南农商行因违反数据安全管理规定等被罚97.5万网安企业“内鬼”监守自盗,窃取个人信息2.08亿条郑州3家公司未履行网络安全保护义务被网信部门约谈25年郑州新增两家公司违反《网络安全法》被市网信办行政处罚驻马店市委网信办就网络安全问题依法约谈相关责任单位两家银行因数据安全相关问题,被罚款河北保定竞秀区委网信办依法约谈网站负责人贵港市网信办公布2起网络安全违法违规典型案例公安机关依法严厉打击侵犯公民个人信息犯罪,10起典型案例公布重庆网信部门近期就企业违法违规情况开展多起约谈与处罚新华社:中国电信、中国移动、中国联通,集体回应!重庆网信部门就一企业系统遭境外组织攻击,开展联合公安约谈——其他浅谈网络“四法四条例四办法一意见”与山东数字政府建设改革方案精彩回顾:祺印说信安2024之前祺印说信安2024年一年回顾网警提醒 | 3.31世界备份日:重视你的数据安全网络安全知识:什么是技术债务?网络安全知识:网络威胁情报解析5月1日起,《国家秘密定密管理规定》正式施行黑客攻击远程服务器十大弱口令

|

||||

|

||||

125

doc/2025-05/漏洞挖掘—利用查询功能获取敏感信息(3).md

Normal file

125

doc/2025-05/漏洞挖掘—利用查询功能获取敏感信息(3).md

Normal file

@ -0,0 +1,125 @@

|

||||

# 漏洞挖掘—利用查询功能获取敏感信息(3)

|

||||

原创 haosha 网安日记本 2025-05-27 13:20

|

||||

|

||||

**免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。**

|

||||

|

||||

前言

|

||||

|

||||

前面两篇文章都是讲解了案例,打算是本篇文章直接分享一下方法,结合一些小案例给大家分享。同时也吸取前面两篇文章的教训,本篇文章中敏感字符都使用

|

||||

|

||||

“X”

|

||||

替代,文中均写为

|

||||

“身XX号”。

|

||||

|

||||

一、信息收集

|

||||

|

||||

依旧是使用谷歌语法进行信息收集,直接使用语句批量找存在

|

||||

身XX号 的文件或者网页。

|

||||

```

|

||||

site:edu.cn 身XX号

|

||||

site:edu.cn 证件号

|

||||

site:edu.cn 统一社会信用代码

|

||||

site:edu.cn 身XX号 filetype:xls

|

||||

site:edu.cn 身XX号 filetype:pdf

|

||||

```

|

||||

|

||||

在上一篇文章中有提到过,个人的

|

||||

|

||||

统一社会信用代码 与个人

|

||||

身XX号码 是相同的,所以搜索或者这个信息作用是与直接获取个人

|

||||

身XX号码 是一样的。

|

||||

|

||||

同时搜索不同的文件后缀也可以直接查找文件,甚至本身这个方法就可以直接拿到一个信息泄露。有些院校在早期的公示文件时安全意识薄弱,会直接公示完整的

|

||||

身XX号码

|

||||

信息。

|

||||

|

||||

|

||||

成果案例:

|

||||

|

||||

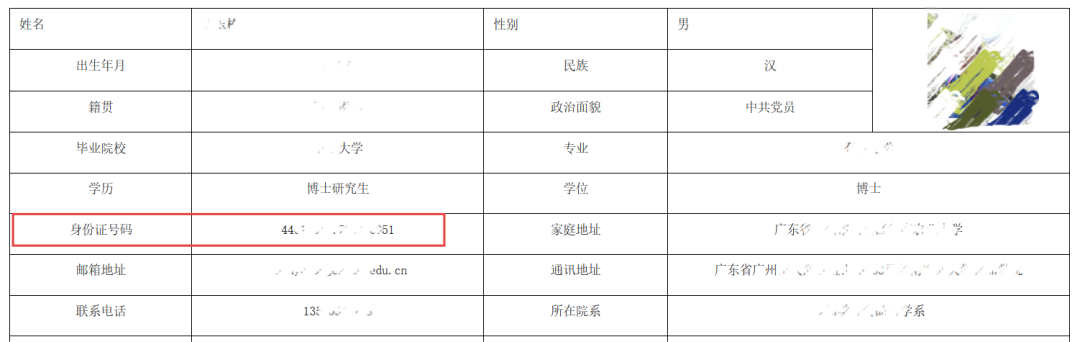

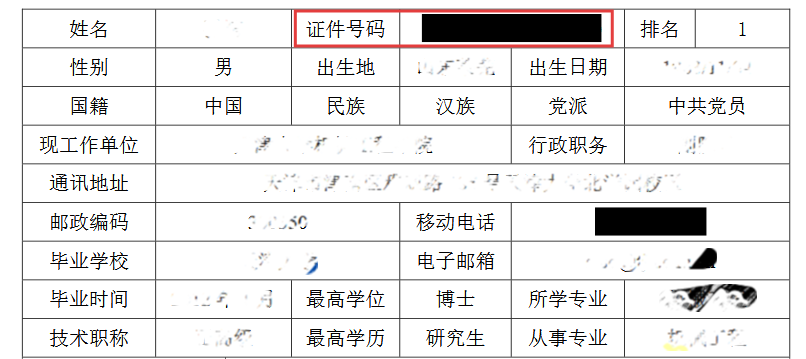

1、通过直接搜索

|

||||

|

||||

“site:XXX.edu.cn 身XX号码”

|

||||

直接在网页的公示信息中获取教师完整身份信息,同样包含

|

||||

身XX号码 。

|

||||

|

||||

|

||||

|

||||

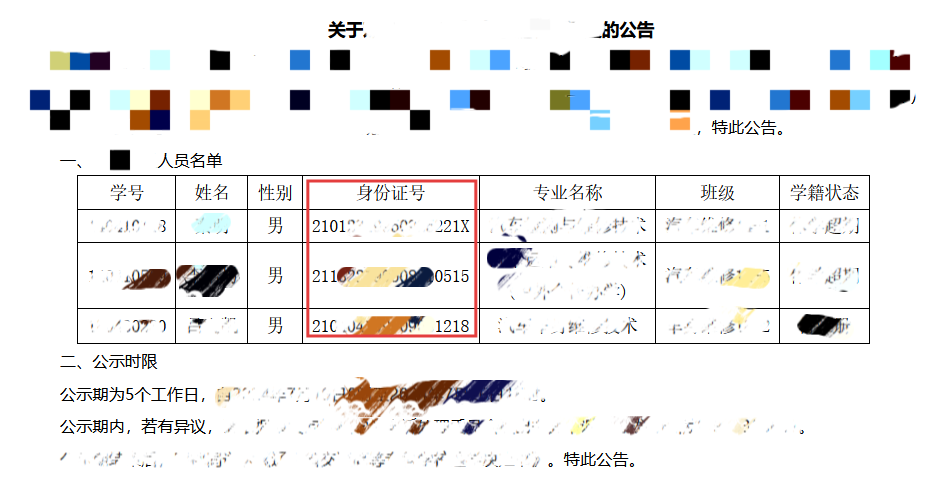

2、同样是

|

||||

通过直接搜索

|

||||

“site:XXX.edu.cn 身XX号码” 直接在网页的公示信息中获取学生

|

||||

|

||||

身XX号码 信息。而这也不只是泄露完整身份信息问题,原本按照公示日期,该公示也应该早就下架了,但一直存在。

|

||||

|

||||

|

||||

|

||||

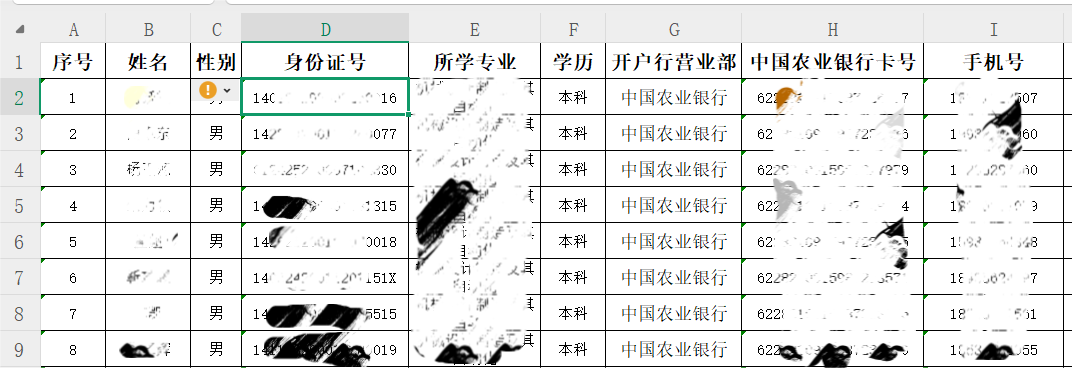

3

|

||||

、通过搜索

|

||||

|

||||

“site:XXX.edu.cn 身XX号码 filetype:xls” 下载xls文件,获取大量学生

|

||||

身XX号

|

||||

、

|

||||

手机号 等敏感信息。

|

||||

|

||||

|

||||

|

||||

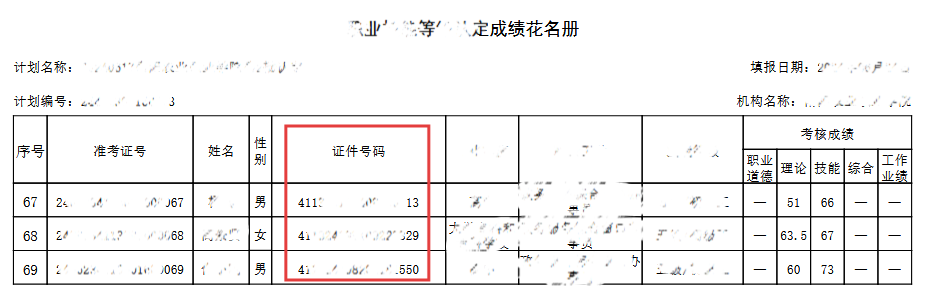

4、

|

||||

通过搜索

|

||||

“site:XXX.edu.cn 证件号 filetype:pdf” 下载pdf文件,获取大量职工

|

||||

身XX号 信息。

|

||||

|

||||

|

||||

|

||||

5、通过搜索

|

||||

“site:XXX.edu.cn 证件号 filetype:doc” 下载doc文件,获取学生

|

||||

身XX号 信息,虽然看上去是打码了,但是能够复制信息,复制出来之后可以直接查看完整敏感信息。

|

||||

|

||||

|

||||

|

||||

当然大多数情况肯定没这么好运气,只是获取部分敏感信息。但这种搜索方式本身也是一种思路,如果你换个语法,比如搜索

|

||||

游戏下载 、

|

||||

澳门

|

||||

|

||||

可能能搜索到一些暗链,可以提交漏洞类型为

|

||||

|

||||

“疑似被黑/存在后门”

|

||||

|

||||

。

|

||||

|

||||

二、利用查询接口获取敏感信息

|

||||

|

||||

按照之前的思路,在拿到部分

|

||||

身XX号

|

||||

信息后就是寻找查询接口,利用查询接口会校验数据,且可爆破的特点来补全信息,甚至部分系统本身只要获取到姓名就可以直接查询信息。

|

||||

|

||||

|

||||

成果案例:

|

||||

|

||||

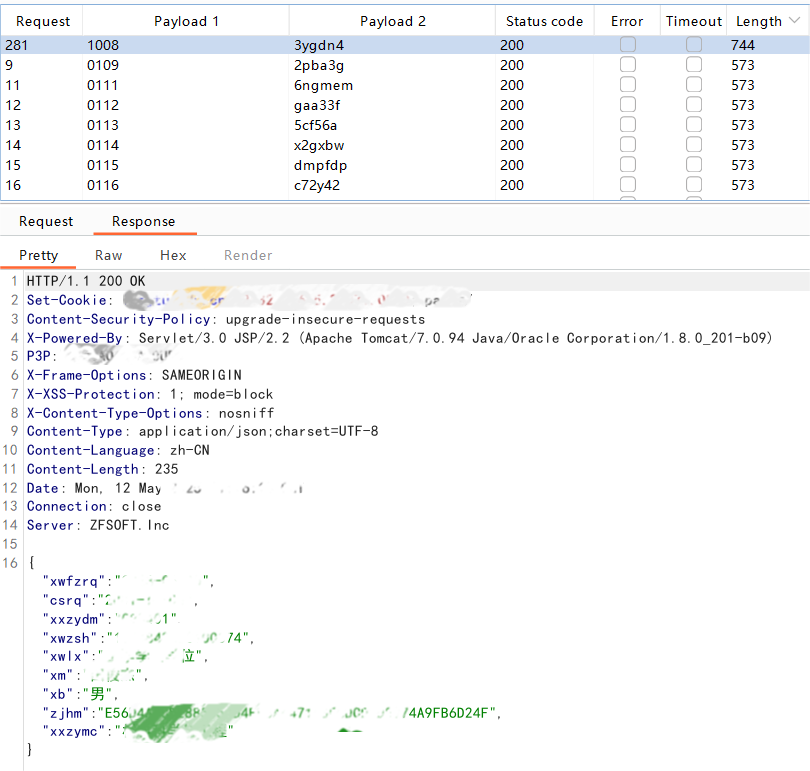

1、在获取到部分敏感信息后通过该院校的学生信息查询系统,爆破查询接口,查询成功即证明学生信息正确。

|

||||

|

||||

|

||||

|

||||

因为存在验证码,所以需要配置工具识别验证码,进行自动化爆破。

|

||||

|

||||

|

||||

|

||||

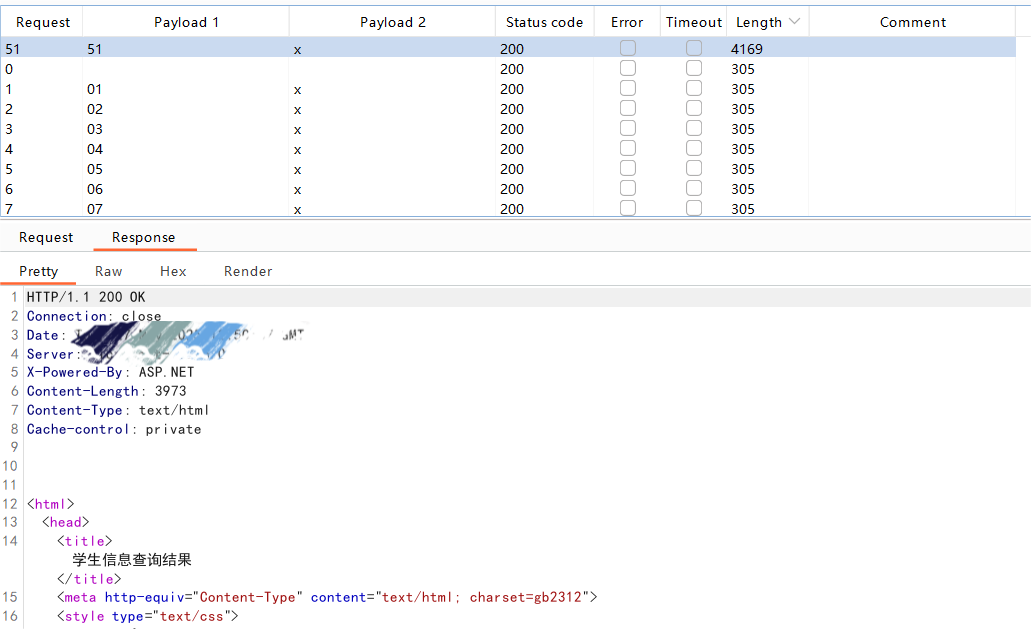

2、系统本身只需要

|

||||

姓名 或者

|

||||

身XX号

|

||||

即可查询信息,在利用

|

||||

姓名 查询后获取数据库所有该姓名人的信息。

|

||||

|

||||

如图,查询张伟后,返回了所有名字叫张伟的信息。

|

||||

|

||||

|

||||

|

||||

而

|

||||

身XX号 部分仅打码了15、16、18位,同样利用该系统,爆破查询接口,查询成功即证明学生信息正确。

|

||||

|

||||

|

||||

|

||||

三、结尾

|

||||

|

||||

当然,类似的案例还有很多,我前面发布的两篇文章也是一样的原理,这就是我为什么说这是一个通杀的思路。但是也不只仅限于此,查询接口是原本就用来查询学生信息的,那其他功能类型的接口呢?

|

||||

|

||||

新生入学时,学校系统的注册接口;忘记密码功能里面,校验身XX号的接口,这些接口是否也会校验学生信息的准确性呢?如果注册接口没有限制用户注册次数,可以再次注册,是否会接管用户呢?所以能拓展的思路也还是有很多,确实是有待挖掘尝试的。

|

||||

|

||||

Loading…

x

Reference in New Issue

Block a user